標的型攻撃とは?主な手口や一般的な攻撃プロセス、具体的な対策についてご紹介

目次[非表示]

デジタル化の加速に合わせて、情報セキュリティへのニーズが急速に高まっています。

特に企業向けの脅威は年々高まっており、その中でもランサムウェアや標的型攻撃による被害は深刻です。IPAが発表する「情報セキュリティ10大脅威 2022」でも、組織向け脅威としてこの2つはツートップとなっています。

今回は、この中でも「標的型攻撃」について解説します。

標的型攻撃とは

IPAによる「情報セキュリティ白書2022」によると、標的型攻撃とは「ある特定の企業・組織や業界等を狙って行われるサイバー攻撃の一種」とされています。

またサイバーセキュリティ対策推進会議では、「高度サイバー攻撃の一種」と定義されており、海外ではAPT(Advanced Persistent Threat:高度で持続的な脅威)と呼ばれています。

標的型攻撃と無差別型攻撃の違い

定義からもお分かりのとおり、標的型攻撃とは、特定のターゲットに照準を定めるタイプのサイバー攻撃と言えます。

一方でその反対の概念となるのが無差別型攻撃です。無差別型攻撃とは、不特定多数の人に対して、私たちが普段使うメールやWebサイトを通じてマルウェア等に感染させるという攻撃手法になります。

潜伏型と速攻型の2タイプ

もう一つ、標的型攻撃には潜伏型と速攻型という2タイプの分け方もあります。

潜伏型とは、企業のネットワーク内部に長期間潜り込んで、機密情報等のデータを継続的に搾取する手法です。企業に気づかれないように徐々にデータを盗んでいくため、動作が遅く、早期に発見すれば最小限の被害に止めることができる可能性があります。一方で発見が遅れてしまった場合は、そのぶん被害が大きくなる可能性があります。

対して速攻型とは、数時間から1日程度の時間軸で搾取を終えるタイプの標的型攻撃です。攻撃の精度は潜伏型と比べて落ちることがありますが、その分何度も繰り返し攻撃が行われるケースが多いことから、防御サイドとしてもスピーディーな対応が求められます。

■合わせて読みたいページ

標的型攻撃の手口4つ

次に、具体的な標的型攻撃の手口について見ていきましょう。

DoS・DDoS攻撃

DoS攻撃とは「Denial of Service attack」の略で、タイプとしては大量データを送り付ける「フラッド型」と、サーバー等の脆弱性を利用した不正処理等で機能を停止させる「脆弱性型」の2つがあります。

フラッド型のDoS攻撃を受けると、サイトが非常に重くなり、場合によっては停止してしまいます。企業サイトが停止するとレピュテーションに大きな傷がつきますし、課金型のサイトだった場合はユーザーに対して大きな損失が発生する可能性があります。

また、このDoS攻撃をより高度に進化させたものがDDos攻撃です。Distributed Denial of Service Attackの略で、DoS攻撃が単一のIPアドレスからの攻撃を前提にしているのに対して、DDos攻撃は複数のIPアドレスからの一斉攻撃を前提とします。つまり、DoS攻撃よりも多層的な防御を講じる必要があることから、DDoS攻撃はより厄介な攻撃手法だと言えます。

Webサイトの改ざん

不正アクセスによってWebサイトの内容やバックヤードのプログラム内容、さらにはログ記録などを改ざんする攻撃もあります。

たとえばWebサイトを改ざんされてしまうと、サイトからのリンクで変遷する決済画面だけ攻撃者が用意したものにすり替わり、結果としてクレジットカード情報等が盗まれてしまうというケースの発生が考えられます。

こちらも企業としては、重大なレピュテーションリスクに晒されることになるので、細心の注意が必要です。

メールによる攻撃(標的型)

企業同士のやりとりにとって、メールは不可欠なコミュニケーションツールの一つです。このメールを使った標的型攻撃も多く発生しています。

悪意のあるファイルを添付したり、文面内に悪意あるサイトへと誘導するURLを埋め込むなどして、ユーザーが使用する端末をマルウェア等に感染させようとします。

特に標的型メール攻撃は、無差別型メール攻撃と違って対象を特定して攻撃を行うので、法人カード情報や取引先情報、各担当者の個人情報など、より重度の被害が発生することが想定されます。

水飲み場型攻撃

水飲み場型攻撃とは、攻撃の標的がよく訪問するようなWebサイト・アプリケーション等を改ざんし、そこに不正なプログラムを仕掛け、標的が訪問して特定のアクションをするまで待つという手法です。

水飲み場まで水を飲みにくる動物を待ち伏せて攻撃をする肉食動物の動きに由来して命名された攻撃手法です。

標的型攻撃のプロセス(5段階)

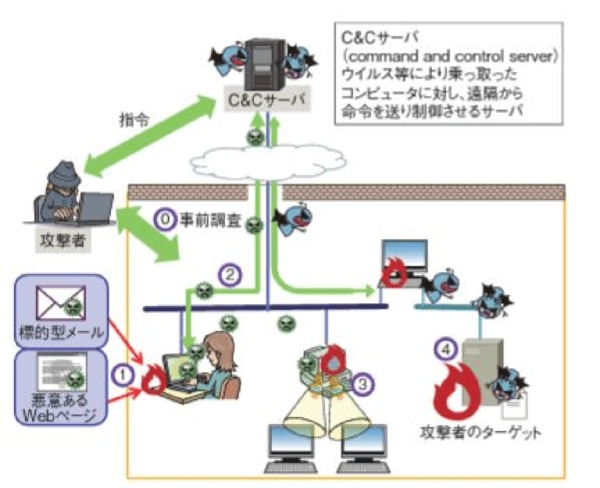

画像出典:IPA「情報セキュリティ白書2022」

続いて、標的型攻撃のプロセス(5段階)について解説します。標的型攻撃のアプローチ手法は多岐に渡りますが、その中でも代表的なプロセスについてご紹介します。

①事前調査

事前調査段階では、標的となる組織を攻撃するための情報を収集します。ここで収集する情報としては、公開されているものに限らず、メールの盗聴等の手段による非公開のものも含まれます。

②初期潜入

初期潜入段階では、事前調査で得た情報を基に、標的組織内のデバイスへのマルウェア等の感染を試みます。企業のサプライチェーン上やネットワーク上の脆弱ポイントをついたり、ウイルスを仕込んだメールを送付するなどして、組織内への潜入を複数回にわたって試みる段階となります。

③攻撃基盤の構築

初期潜入に成功した攻撃者は、標的組織内のパソコンを遠隔操作するために、RAT(Remote Access Trojan:遠隔操作ウイルス)への感染を試みます。初期潜入が速攻型攻撃であるのに対して、RATへの感染は遠隔操作による長期的な攻撃を目的としているので、潜伏型攻撃の一つと言えます。

④システム調査

攻撃基盤が整うと、攻撃者は組織内システムの詳細を調べていきます。どこにどんなアプリケーションやツールがあるのかを具体的に把握した上で、管理者権限の奪取や機密情報の搾取を進めます。

⑤攻撃の遂行

システム調査まで完了すると、攻撃者は全ての準備が完了したものとみなし、必要な攻撃を一気に進めます。

標的型攻撃の対策

最後に、標準型攻撃の対策についてお伝えします。ここでは、攻撃を受けないための予防策となる「入り口対策」と、攻撃を受けた場合の対処となる「出口対策」、さらには両方の意味合いで大切となる従業員教育について、それぞれ説明します。

入り口対策

入り口対策として重要なアクションは以下の3点です。下に行けば行くほど、対策に要するコストも上がります。

- 不審なメールを開かない

- OS・ソフトウェアを最新の状態にする

- セキュリティサービス等の導入

特に最後の項目であるセキュリティサービス等を導入する場合は、まずは自社のセキュリティの「どこ」に「どんな」脆弱性があるのかを明確化した上で、自社の運用に乗るようなものを選定・導入することが大切です。

出口対策

出口対策として重要なアクションは以下の3点です。

- ログの監視

- データの暗号化

- サンドボックスの導入

ログを常時監視する仕組みを整えることで、異常が発生した際の検知がスピーディーにできますし、万が一データが漏洩した場合も、データを暗号化しておくことで情報内容へと直接的にアクセスできないようにすることができます。

また、安全性を確保しながら怪しいファイル等を実行して検証できるような仮想的な空間であるサンドボックスを導入することも、サイバー攻撃に対するリスクヘッジとして有効です。

従業員教育の徹底

入り口対策と出口対策の2点に加えて、従業員教育の徹底も不可欠です。いくらデータの暗号化を進めたとしても、従業員の不注意が続くような状況だと、いつか大きなセキュリティ事故へと発展するリスクは付きまといます。

従業員に対して定期的な情報セキュリティ教育に関する座学研修を実施したり、eラーニングコンテンツを提供したり、場合によっては標準型攻撃を受けた場合を想定した実践型研修を提供するなどして、会社全体の情報セキュリティリテラシーをあげるようにしましょう。

プロセスに合った対策の実施を進めよう

本記事でお伝えしたとおり、標的型攻撃の対策としては入り口対策(攻撃を受けないための予防策)と出口対策(攻撃を受けた場合の対処)、そして両方で大切な従業員教育の、大きく3つのアプローチがあります。

標的型攻撃のプロセスを理解し、それぞれに合った対策(入り口・出口・従業員教育)を実施するようにしましょう。

■合わせて読みたいページ